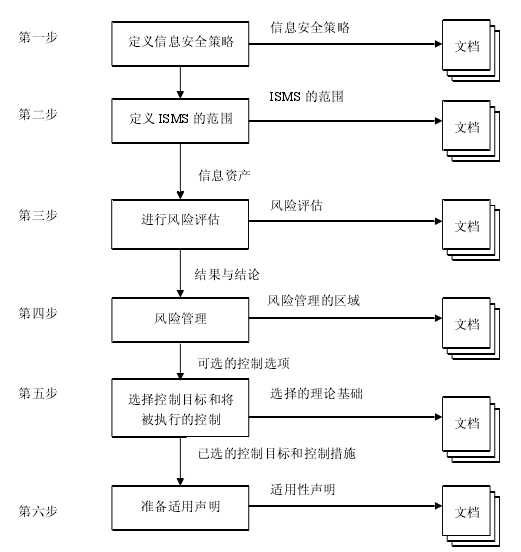

iso27001信息安全管理体系框架的搭建必须按照适当的程序来进行(如下图所示)。首先,各个组织应该根据自身的状况来搭建适合自身业务发展和信息安全需求的iso27001信息安全管理体系框架,并在正常的业务开展过程中具体实施构架的iso27001信息安全管理体系。同时在信息安全管理体系的基础上,建立各种与信息安全管理框架相一致的相关文档、文件,并 对其进行严格的管理。对在具体实施iso28001信息安全管理体系过程中出现的各种信息安全事件和安全状况进行严格的记录,并建立严格的反馈流程和制度。

(1)信息安全策略

组织应制定信息安全策略(Information Security Policy)以对组织的信息安全提供管理方向与支持。组织不仅要有一个总体的安全策略,而且,在总体策略的框架内,根据风险评估的结果,制定更加具体的 安全方针,明确规定具体的控制规则,如“清理桌面和清楚屏幕策略”、“访问控制策略”等。

(2)范围

组织要根据组织的特性、地理位置、资产和技术对信息安全管理体系范围(scope)进行界定。组织信息安全管理体系范围包括以下项目:需保护的信息系统、资产、技术。

实物场所(地理位置、部门)。

(3)风险评估

组织需要选择一个适合其安全要求的风险评估和管理方案,然后进行合乎规范的评估,识别目前面临的风险及风险等级;风险评估的对象是组织的信息资产,评估考虑 的因素包括资产所受的威胁、薄弱点及威胁发生后对组织的影响。无论采用何种风险评估工具方法,其最终评估结果应是一致的。

(4)风险管理

组织应根据信息安全策略和所要求的安全程度,识别所要管理的风险内容。控制风险包括识别所需的安全措施,通过降低、避免、转移将风险降至可接受的水平。风险随着过程的更改、组织的变化、技术的发展及新出现的潜在威胁而变化。

(5)控制目标与控制方式的选择

风险评估之后,组织应从已有信息安全技术中选择适当的控制方法,包括额外的控制(组织新增加的和法律法规所要求的),降低已识别的风险。

(6)适用性声明

信息安全适用性声明记录了组织内相关的风险管制目标和针对每种风险所采取的控制措施。它的准备,一方面是为了向组织内的员工声明对信息安全面对风险的态度;另一方面也是为了向外界表明组织的态度和作为。